纷享免登

纷享免登是解决纷享CRM与客户方系统共享登录的一种认证和授权安全机制,目的是为了使客户方使用纷享CRM的用户只需要登录一次,就完成登录纷享CRM的操作,可以直接跳过登录访问这些系统,达到一次登录多系统生效,以此来提高了企业账号安全性和管理便捷性。

可实现:

- 快捷登录,用户可以跳过[纷享CRM]的登录验证,通过企业内部验证(如企业内网的验证系统),从内部入口向[纷享CRM]发起登录,同时将企业自身的身份标记绑定到[纷享CRM]中,实现用户快速登录。

- 一键退出,单点登录机制通常包含单点退出,由身份验证系统控制登录状态,企业可设置从内部系统退出时,同时注销[纷享CRM]的用户登录状态,保持登录状态一致性的安全策略。

# 背景介绍

客户方与纷享销客的单点登录协议需匹配,使用Saml2.0或者Oauth2协议,设计该实施方案,来提高企业客户账号的安全性和管理便捷性

Oauth2协议

详细请查看:https://help.fxiaoke.com/9adk/da31/119e (opens new window)

# SAML定义

SAML(安全断言标记语言): SAML是一种 XML 开放标准,SAML2.0和自定义接口都基于这种协议。SAML用于在服务提供者(SP,Service Provider,这里指 纷享Server)和身份提供者(IDP,Identity Provider,这里指客户的身份验证系统) 之间交换身份验证信息。

- SP(Service Provider): 向用户提供正式商业服务的实体,通常需要认证一个用户的身份

- IDP(Identity Provider): 提供用户的身份鉴别,确保用户是其所声明的身份

**x509证书:**在密码技术中,X.509是定义公钥证书格式的标准。X.509证书用于许多Internet协议,包括TLS/SSL,后者是Web安全协议HTTPS的基础。也可用于离线应用,比如电子签名。X.509证书包含公钥和标识(主机名、组织或个人),并由证书颁发机构(CA)签名,也可以自签名。对于一份经由可信的证书签发机构签名或者可以通过其它方式验证的证书,证书的拥有者就可以用证书及相应的私钥来创建安全的通信,对文档进行数字签名。

# SAML 协议的作用

**认证声明:**声明用户是否已经认证,通常用于单点登录。

**属性声明:**声明某个 Subject 所具有的属性。

**授权决策声明:**声明某个资源的权限,即一个用户在资源 R 上具有给定的 E 权限而能够执行 A 操作。

# CRM后台配置说明

# 准备事项

需事先双方技术负责人沟通好,并生成一下信息,用于CRM管理后台SSO配置:

- 纷享侧生成saml-xml报文

- 客户方生成saml-xml报文

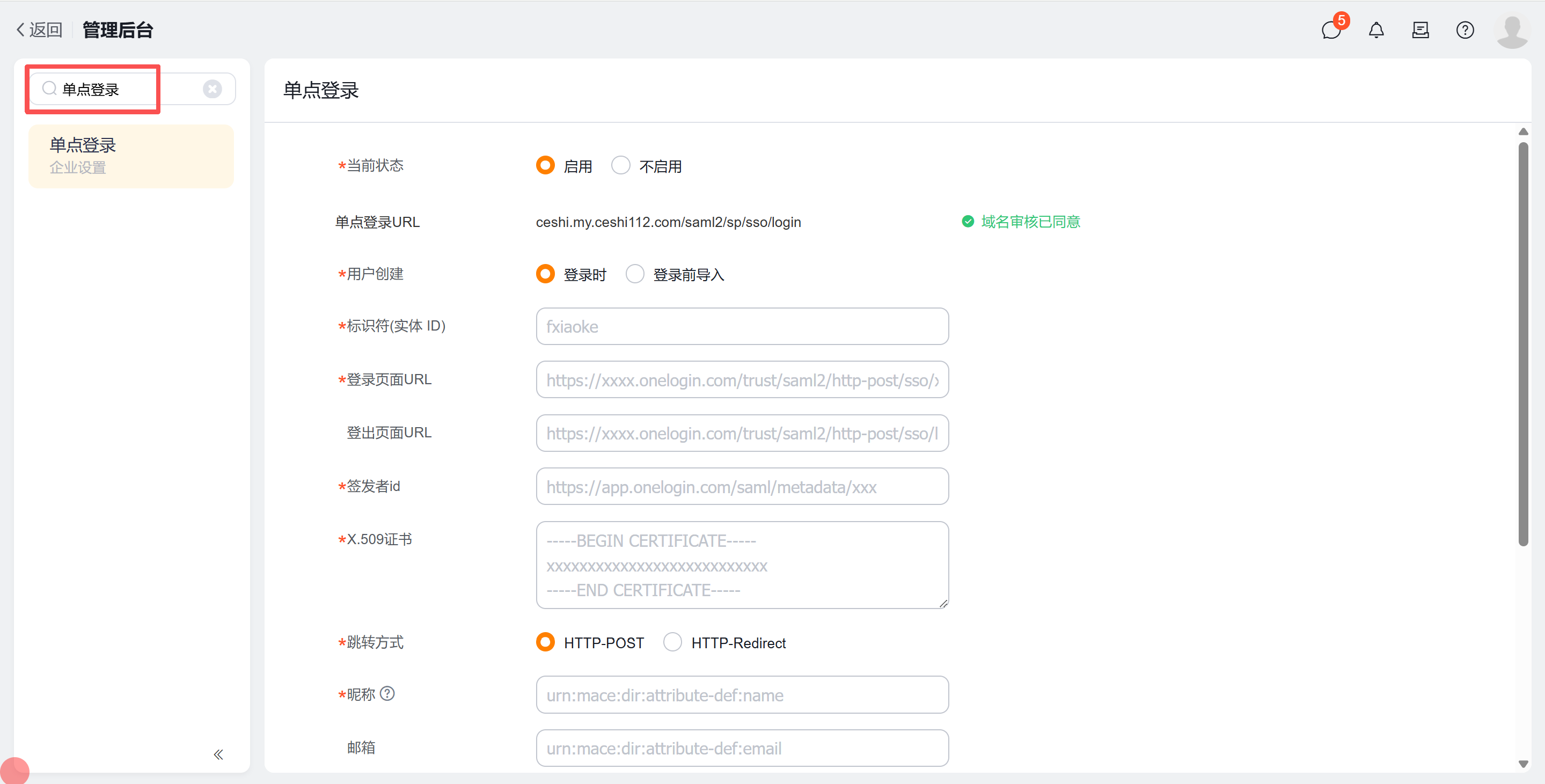

# 配置

需要提前配置好的信息:

单点登录URL:

格式:需纯英文,不能含有特殊符号和空格,一般都是公司简称,如百度使用(baidu),输入后,点击申请会自动补全URL信息

参考示例:baidu.my.fxiaoke.com/saml2/sp/sso/login

用户创建:

登陆前做好人员映射关系需要选择【登陆前导入】,一般选择【登陆前导入】就可以

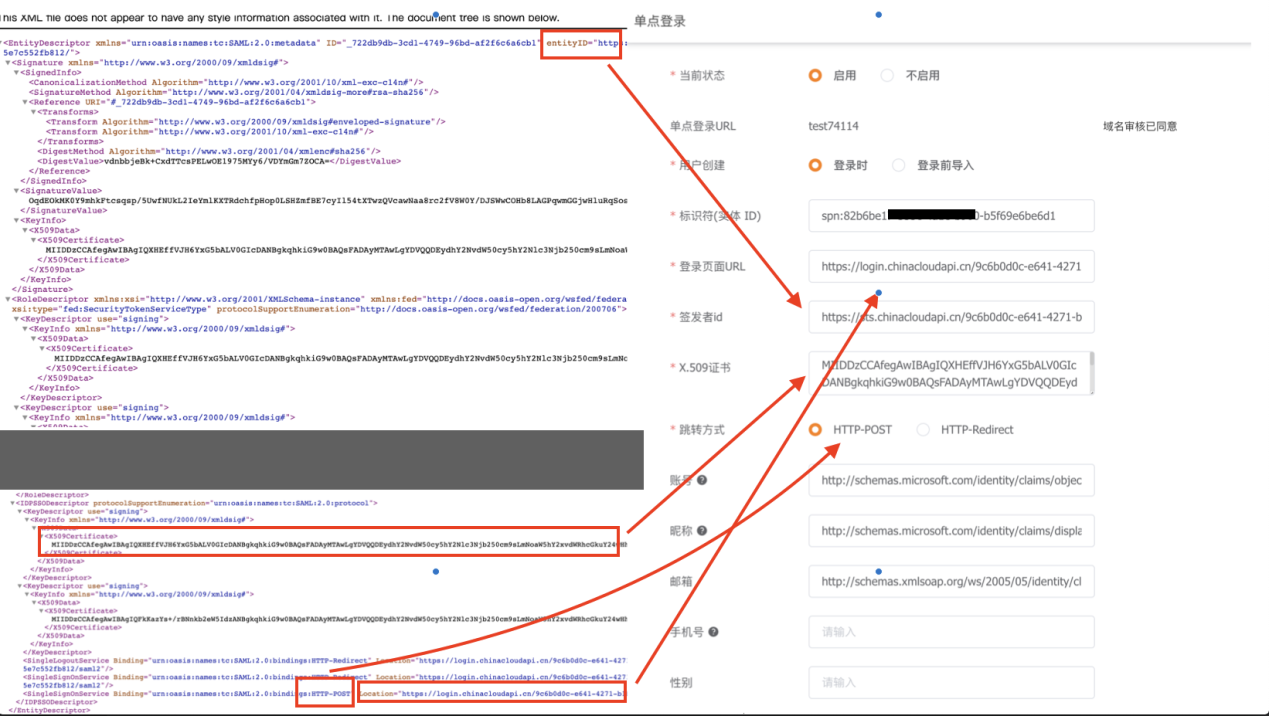

标识符实体:

来源:从纷享提供的xml中获取

取值:EntityDescriptor-entityID

参考示例:xxx-crm

登录页面URL:

来源:从在客户方xml中获取

取值:SingleSignOnService-Binding-Location

参考示例:https://sso.xxx.com/cas/idp/profile/SAML2/Redirect/SSO

签发者id:

来源:从客户方xml中获取

取值:EntityDescriptor-entityID

参考示例:https://sso.xxx.com/idp

X.509证书:

来源:从客户方xml中获取

取值:ds:X509Certificate

跳转方式:

来源:从客户方提供的xml中获取

取值:SingleSignOnService-Binding-bindings

参考选项:HTTP-POST/HTTP-Redirect

昵称:

来源:客户方(运维/负责SSO的人)来定义 / 从客户方xml中获取

取值:AttributeStatement-Attribute-Name

参考设置:urn:oid:2.5.4.42

邮箱:

来源:客户方(运维/负责SSO的人)来定义

参考设置:http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress

图示: